復旧成果

弊社では電子記録媒体の種類・症状問わず、あらゆるのトラブルに対応ができます。

お客様の症状と当て嵌まる成果事例がなくてもご相談下さい。

H03-7AK13 <forensic>同業社へ技術流出事件のフォレンジック調査・分析

閲覧数 :

1903

1/7 受付番号

→ H03-7AK13

2/7 依頼媒体

→ 調査対象媒体 - パソコン40台

→ 案件名 - 同業社へ技術流出事件のフォレンジック分析

3/7 お客様からお問い合わせ内容

A社は機械の設計と製造をする中小企業です。

会社の重要な資産である設計図面の技術情報が競合他社に流出して同様の製品が量産されている

という情報を入手して確認したところ、間違いなくわが社で開発した技術であることを確認しました。

最近退職した開発チーム長をはじめ、現在在職中の設計図面を管理している関係者達のパソコンを

対象にして流出経路を調査して下さい。

→ 調査対象パソコンのデータ確保

A社の日常の業務に支障を与えないように週末を利用して対象の全パソコンのデータをディスクを

複製をする形で確保しました。

4/7 お客様からのフォレンジック分析要請資料

① コンピュータでプログラムの実行した履歴及びパソコンの使用歴分析

② USB記憶装置とデータをやり取りした使用歴分析

③ 電子メール使用歴分析

④ メッセンジャー、クラウドの使用歴

⑤ メッセンジャー会話内容とキーワードの分析

5/7 フォレンジック分析

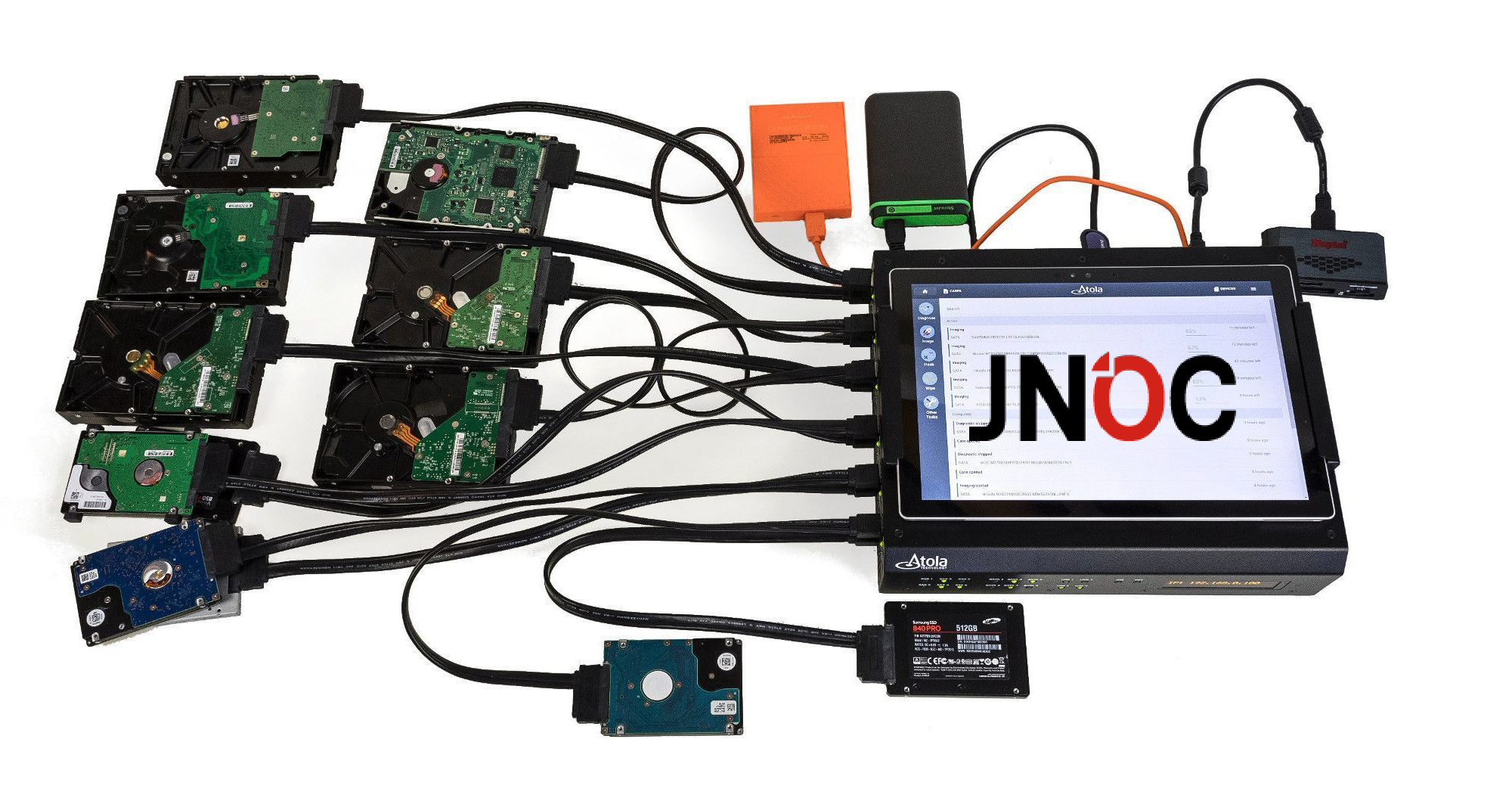

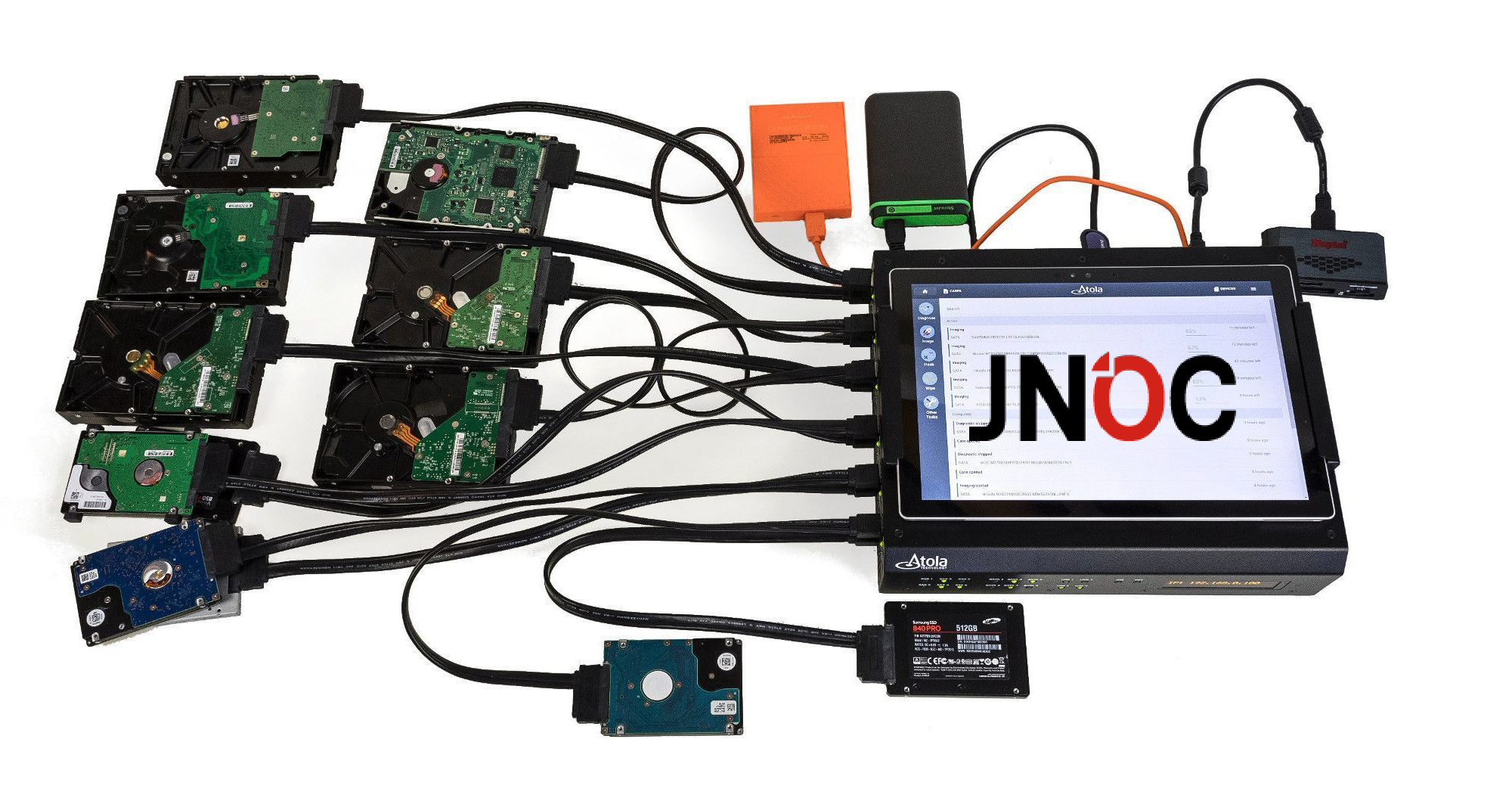

① イメージング

元のハードディスクへの変更防止措置を実行して、ソースに変更が発生しないように特殊な装置を使用してディスクイメージを作成し、ソースとしてこれを保管します。これをコピーしたコピーデータで分析を進めますので原本のディスクイメージは整合性を保証されます。

今回の場合は、調査対象者が在職中なので、本人や周囲のスタッフに露出してはならないようにする必要性がありました。その為に弊社のフォレンジック担当者が休日の時間を利用して、顧客先を訪ねて調査対象者のパソコンのデータを複製することで調査対象のデータを確保しました。

会社全体の従業員を対象とした作業だったので、徹夜作業を通じて社内サーバーを含む40台のPCイメージング処理を完了しました。

注意: フォレンジック調査を考えている方はできるだけ早い時点で現状の状態のデータを確保しておく必要があります。万が一、自分のPCが調査されることを知るとデータが復旧できないように妨害操作をするので、このような事態が発生する前に迅速にハードディスクの保存作業をする必要があります。

6/7 フォレンジック分析結果

① デジタルフォレンジックにUSB、電子メールを介してのデータの流出解析を追加で進めた結果、電子メールの添付ファイルとして図面ファイルが転送された記録が多数発見されており、圧縮ファイルが添付ファイルとして送信されたケースも多数発見された。

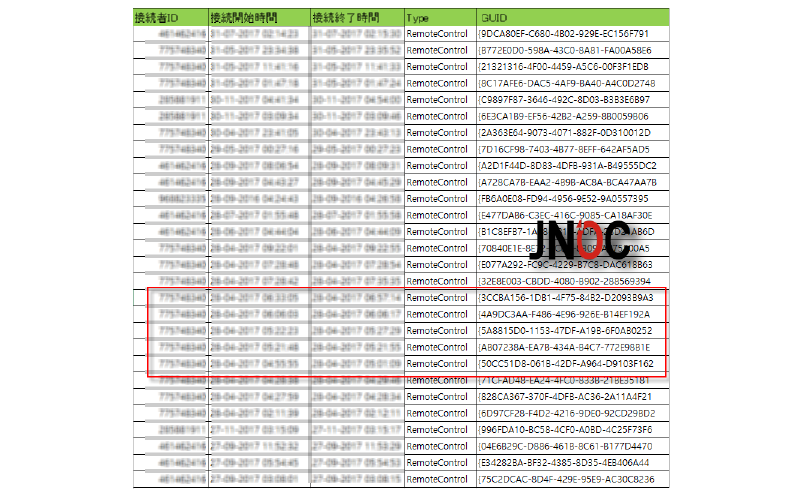

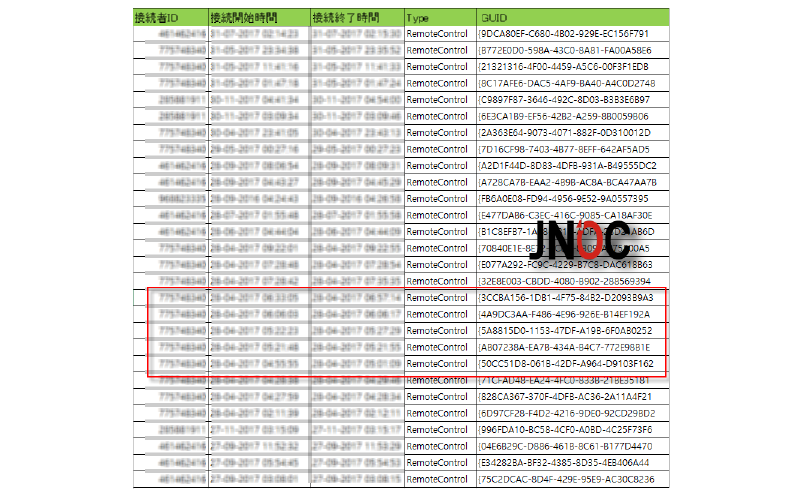

② 社内文書サーバーへの遠隔操作ツールTeamViewerプログラムがインストールされて社外から頻繁にリモート制御が行われた事実を確認した。接続されたIPアドレスを追跡して、リモート接続した位置を確認した結果、一人の従業員の自宅と一致する地域が特定され、その従業員を容疑者として絞り込んだ。

③ 各PCごとにプログラムのインストール、削除、履歴を分析して、営業秘密の流出に利用されるプログラムのインストールと使用履歴を確認して、記録が確認されたユーザーは容疑者として取り上げました。

③ レポートの作成

各PCごとのレポートを作成し、全体の内容を一目で把握できる概要レポートを作成し、製本して、様々なデジタル分析結果は、USBストレージデバイスに保存して鑑定書と一緒に依頼者に提出しました。

以上で分析した内容を総合して、2〜3つの容疑が同時に確認されたユーザーを選定して、レポートを作成しましたが、この内容をもとに捜査機関に捜査を依頼されて捜査着手されました。

7/7 作業時間

→ 約27日

コメント: フォレンジックを依頼される立場は被害者ですが、依頼者は雇用者の場合もあり被雇用者の場合もあります。

雇用者側には一層のIT、情報管理が求められていくでしょうし、被雇用者にとっては自身のPCの操作、データの操作・削除は履歴に残る(残せる)という事実は良くも悪くも認識しておいた方が良いです。

→ H03-7AK13

2/7 依頼媒体

→ 調査対象媒体 - パソコン40台

→ 案件名 - 同業社へ技術流出事件のフォレンジック分析

3/7 お客様からお問い合わせ内容

A社は機械の設計と製造をする中小企業です。

会社の重要な資産である設計図面の技術情報が競合他社に流出して同様の製品が量産されている

という情報を入手して確認したところ、間違いなくわが社で開発した技術であることを確認しました。

最近退職した開発チーム長をはじめ、現在在職中の設計図面を管理している関係者達のパソコンを

対象にして流出経路を調査して下さい。

→ 調査対象パソコンのデータ確保

A社の日常の業務に支障を与えないように週末を利用して対象の全パソコンのデータをディスクを

複製をする形で確保しました。

4/7 お客様からのフォレンジック分析要請資料

① コンピュータでプログラムの実行した履歴及びパソコンの使用歴分析

② USB記憶装置とデータをやり取りした使用歴分析

③ 電子メール使用歴分析

④ メッセンジャー、クラウドの使用歴

⑤ メッセンジャー会話内容とキーワードの分析

5/7 フォレンジック分析

① イメージング

元のハードディスクへの変更防止措置を実行して、ソースに変更が発生しないように特殊な装置を使用してディスクイメージを作成し、ソースとしてこれを保管します。これをコピーしたコピーデータで分析を進めますので原本のディスクイメージは整合性を保証されます。

今回の場合は、調査対象者が在職中なので、本人や周囲のスタッフに露出してはならないようにする必要性がありました。その為に弊社のフォレンジック担当者が休日の時間を利用して、顧客先を訪ねて調査対象者のパソコンのデータを複製することで調査対象のデータを確保しました。

会社全体の従業員を対象とした作業だったので、徹夜作業を通じて社内サーバーを含む40台のPCイメージング処理を完了しました。

注意: フォレンジック調査を考えている方はできるだけ早い時点で現状の状態のデータを確保しておく必要があります。万が一、自分のPCが調査されることを知るとデータが復旧できないように妨害操作をするので、このような事態が発生する前に迅速にハードディスクの保存作業をする必要があります。

6/7 フォレンジック分析結果

① デジタルフォレンジックにUSB、電子メールを介してのデータの流出解析を追加で進めた結果、電子メールの添付ファイルとして図面ファイルが転送された記録が多数発見されており、圧縮ファイルが添付ファイルとして送信されたケースも多数発見された。

② 社内文書サーバーへの遠隔操作ツールTeamViewerプログラムがインストールされて社外から頻繁にリモート制御が行われた事実を確認した。接続されたIPアドレスを追跡して、リモート接続した位置を確認した結果、一人の従業員の自宅と一致する地域が特定され、その従業員を容疑者として絞り込んだ。

③ 各PCごとにプログラムのインストール、削除、履歴を分析して、営業秘密の流出に利用されるプログラムのインストールと使用履歴を確認して、記録が確認されたユーザーは容疑者として取り上げました。

③ レポートの作成

各PCごとのレポートを作成し、全体の内容を一目で把握できる概要レポートを作成し、製本して、様々なデジタル分析結果は、USBストレージデバイスに保存して鑑定書と一緒に依頼者に提出しました。

以上で分析した内容を総合して、2〜3つの容疑が同時に確認されたユーザーを選定して、レポートを作成しましたが、この内容をもとに捜査機関に捜査を依頼されて捜査着手されました。

7/7 作業時間

→ 約27日

コメント: フォレンジックを依頼される立場は被害者ですが、依頼者は雇用者の場合もあり被雇用者の場合もあります。

雇用者側には一層のIT、情報管理が求められていくでしょうし、被雇用者にとっては自身のPCの操作、データの操作・削除は履歴に残る(残せる)という事実は良くも悪くも認識しておいた方が良いです。

ここでは

・パソコンデータ復旧

・Macデータ復旧

・ハードディスク復旧

・SSDデータ復旧

・USBデータ復旧

・SDデータ復旧

・音声データ復旧

・ICレコーダー復旧

・FLOPPYディスク復旧

・MOディスク復旧

・CDデータ復旧

・DVDデータ復旧

・Blu-rayデータ復旧

・写真復旧

・EXCEL復旧

・WORD復旧

・PDF復旧

・eメール復旧

等の復旧した成果が閲覧できます